安全设备&日志分析

安全设备

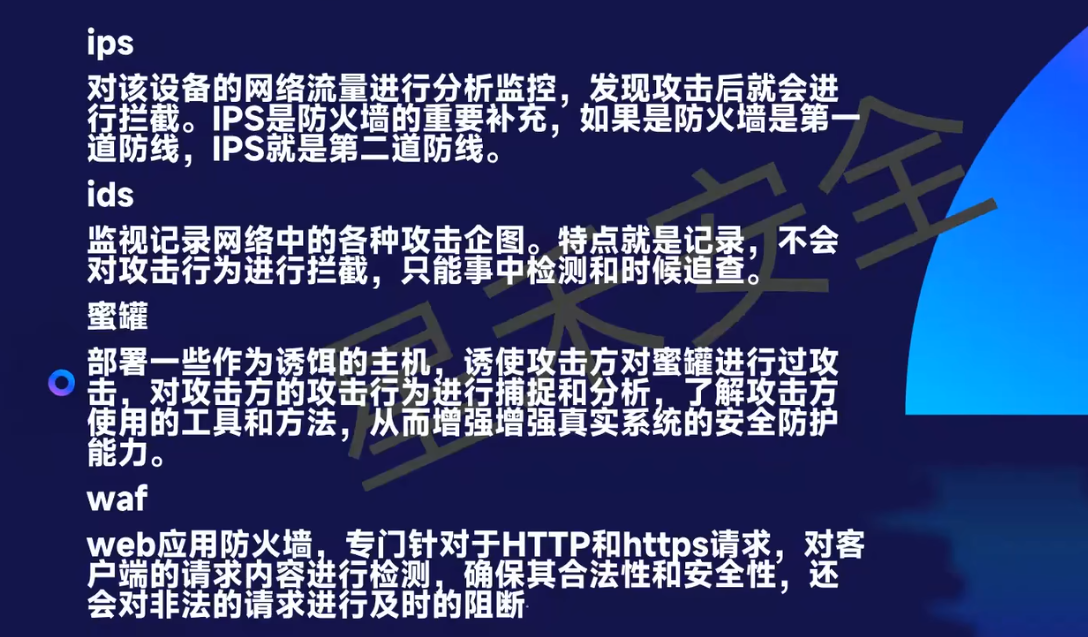

IPS

入侵防御系统(Intrusion Prevention System,IPS)是一种比IDS更为主动的网络安全技术。IPS不仅能够检测到网络攻击,还能在攻击发生时采取措施阻止其继续进行。IPS通常部署在网络的关键路径上,实时监控网络流量,并在发现攻击时立即采取响应措施,如丢弃恶意数据包、封锁攻击源IP地址等。

IDS

入侵检测系统(IDS,intrustion detection system)

入侵检测系统(Intrusion Detection System,IDS)是一种用于检测网络或系统中潜在的安全威胁的技术。它通过监控和分析网络流量、系统日志等数据,识别异常或恶意行为,并生成警报通知系统管理员或安全人员。IDS本质上是一种被动监控工具,其主要目标是及时发现攻击企图或安全事件,以便采取进一步的响应措施

蜜罐

谛听

伪装欺骗

WAF

长亭雷池

个人理解WAF是一个应用级别的防护软件,主要是针对HTTP/HTTPS的防护,网站应用级别的防护,通过一系列的黑白名单等操作对于诸如SQL注入,XSS,CSRF等攻击进行防护

具体设备

奇安信天眼、万象主机安全、EDR

态势感知

监测中心

安全运维系统

攻击统计统计

受害主机统计

系统维护

文件威胁

邮件威胁检测

告警统计

日志分析

蓝队准备

资产梳理:(内网、外网)goby,Fscan,各大资产搜索引擎(fofa,ying图,360)

真实IP怎么溯源

在发现有入侵者后,快速由守转攻,进行精准地溯源反制,收集攻击路径和攻击者身份信息,勾勒出完整的攻击者画像

攻击源捕获:利用安全设备报警信息,如扫描IP、威胁阻断、病毒木马、入侵事件等,结合日志与流量分析,识别异常的通讯流量、攻击源与攻击目标。此外,服务器资源异常、邮件钓鱼事件和蜜罐系统获取的信息也是捕获攻击源的重要途径。

溯源反制手段:

IP定位技术:通过IP地址定位物理地址,即使面对代理IP,也能通过技术手段进行反向渗透,分析服务器信息,最终定位到攻击者的真实位置。

ID追踪术:利用搜索引擎、社交平台、技术论坛、社工库等资源,匹配攻击者的ID信息,如用户名、邮箱,进而追踪到真实姓名和相关简历信息。

网站URL域名Whois查询:通过查询域名的Whois信息,获取注册人姓名、地址、电话和邮箱等详细信息,为溯源提供线索。

威胁情报:得到IP地址之后,可以通过威胁情报平台查询关联的事件以及特征,但对溯源到人头上还是有困难的

空间测绘:和威胁情报差不多,但如果目标是服务器IP,那么可以使用空间测绘C段进行一个开放服务收集,如果有拿掉再横向移动的可能,那么就相对好溯源到人头上了

IP查询:反查ASN机构,可以用于收集更多的IP段(空间测绘可能不全);收集注册信息、历史dns等,解析记录等

很多云服务商都有用户名找回功能,腾讯云和阿里云有这个功能:

https://cloud.tencent.com/account/recover

如何绕过waf

1、Web应用程序层bypass

大小写/关键字替换、是最简单的绕过技术,用来绕过只针对特定关键字,大小写不敏感

等价替换

Encoder(Json、Unicode、base64、urlencode、html、Serialize)

双重url编码

变换请求方式(get、post、cookie)

宽字节

数据层bypass:注释、科学计数法、空白字符、+-‘’“”{}

白名单bypass:X-forwarded-for、X-Real-ip

蓝队工作经历

- 感谢你赐予我前进的力量

.gif)